SKT “웹셸 악성코드 탐지 못한 부분 잘못…통화기록 유출 안돼”

- SKT서버서 24종 BPF도어, 웹셸 1종 악성코드 확인

- 2022년 6월 웹셸 통해 해킹 추정

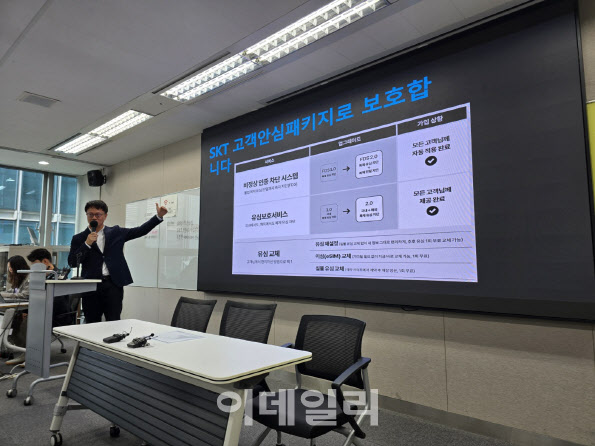

류정환 SK텔레콤(SKT) 네트워크인프라센터장(부사장)이 19일 일일브리핑에서 정부 2차 조사결과에 대한 입장을 발표하고 있다(사진=윤정훈 기자)

류정환 SK텔레콤 네트워크인프라센터장(부사장)은 20일 서울 중구 삼화타워에서 열린 일일브리핑에서 2022년 6월 최초 공격에 활용된 악성코드 웹셀을 3년가까이 탐지하지 못한 것과 관련해 “저희가 보안 체계를 갖췄다고 하지만, 센싱(감지)하지 못한 것은 잘못한 부분이다”고 밝혔다. 류 부사장은 이어 “웹셸을 탐지하지 못한 부분에 대해 어느 부분 문제가 있고, 개선해 나가도록 하겠다”고 말했다..전날 과기정통부에 따르면 이번 민관합동조사단 2차 조사에서 기존에 드러난 BPF도어(BPFdoor) 외에도 추가적인 웹셸이 확인됐다. 웹셸은 웹 서버의 취약점을 이용해 공격자가 원격에서 서버를 제어하고 명령을 실행할 수 있도록 만든 악성 스크립트 파일이다. 해커가 SKT 서버를 최초 침입하는 과정에서 웹셸을 사용해 내부 권한을 획득하고 백도어 악성코드인 BPF도어를 설치한 것으로 조사됐다.

민관합동조사단의 2차 조사에서 따르면 악성코드가 최초 설치된 시점은 2022년 6월로, 악성코드인 웹셸을 통해 해킹이 시작된 것으로 추정된다. 현재까지 발견·조치된 악성코드는 웹셸을 1종을 포함해 총 25종(BPFDoor계열 24종 + 웹셸 1종)으로 확인됐다.

SKT는 비정상인증차단시스템(FDS)과 유심보호서비스 등을 통해 이중, 삼중 보호막을 만들어 정보 유출 가능성이 없다는 입장이다. 2022년 이후 부터 접수된 VOC(고객의 소리) 39만건을 전수한 결과에서도 유출 추정되는 내용이 없다고 했다.

이에 이번 SKT 해킹이 개인정보 유출이 아니라 사이버전을 겨냥한 중국 해커집단의 소행에 무게가 실리고 있다.

지난 19일 브리핑에서 류제명 과기정통부 네트워크정책실장은 “(이번 해킹이) 경제적 목적으로 특정 데이터베이스를 목표로 해 탈취하고 다크웹 등에서 거래를 시도하는 양상과는 다르다”며 “해커의 서버 침입 목적 등을 면밀하게 들여다보고 있다”고 했다.

이어 류 실장은 “BPF도어 악성코드 자체의 특성이 굉장히 복잡한데 자료 탈취의 목적인지 다른 목적인지, 다른 목적이라면 남아 있는 악성코드가 그 서버에 관심이 있어 들어온 것인지 다음 단계의 공격 거점으로 삼고자 한 것인지 굉장히 시나리오가 다양하다”고 언급했다.

SKT는 현재로서는 누구의 소행인지 밝히기 어렵다고 했다. 그러면서 통화정보 등 개인정보를 해커를 빼내갈 수 없다고 선을 그었다. 류 부사장은 “통화기록 등 정보는 폐쇄망, 분리망이어서 빼낼 수 없고 암호화해서 이중, 삼중으로 보안을 해놨다”며 “목적이 금전적이냐 아니냐는 원인이 나오지 않은 상황에서 가능성을 열고 봐야 한다”고 말했다.

저작권자 © 이데일리 & 이데일리TV - 상업적 무단전재 & 재배포 금지

놓치면 안되는 뉴스

지금 뜨는 뉴스

추천 읽을거리

VOD 하이라이트

-

-

- 무료 / 인기 2026.04.28

- 주식투자 고민해결사9회(260428)

-

-

-

- 무료 / 인기 2026.04.29

- 주식투자 고민해결사10회260429

-

-

-

- 무료 / 인기 2026.04.30

- 주식투자 고민해결사11회260430

-

-

-

- 무료 / 인기 2026.04.30

- 마켓나우 1부 501회 (20260430)

-

-

-

- 무료 / 인기 2026.04.28

- 마켓 위너389회(260428)

-

-

-

- 무료 / 인기 2026.04.30

- 마켓시그널 378회 (20260430)

-

-

-

- 무료 / 인기 2026.04.28

- 바이앤셀192회(260428)

-

-

-

- 무료 / 인기 2026.04.30

- 마켓나우 2부 500회 (20260430)

-

이데일리ON 파트너

-

성명석

주식 상식 다 잊어라!

-

Best

이난희

현금이 곧 기회다!

-

정필승

주식의판을 읽는 실전 전문가

-

Best

주태영

대박수익은 수익을 참고 견뎌야 한다.

-

Best

함진희

남들과 다른 시장 분석으로 빠른 주도주 선점!

-

김선상[주도신공]

압도적 비중투자로 계좌수익 극대화

-

이재선

개인 투자자들의 경제적 자유를 위한 멘토!

-

주태영[선물]

국내/해외 파생 경력 20년![선물옵션+주식 동시 진행]

-

정재훈

기업 탐방을 통한 종목 발굴/시장의 변화에 따른 투자 전략

-

여승재

확인된 상승 방향을 따라가는 "TG 모델 투자 전략"

-

예병군

눈으로 보이지 않는 가치에 투자하라!

-

이시후

매수는 기술, 매도는 예술!

실전 승부사!!

-

강기성[급등왕]

테마 중심 종목으로 수익률 극대화!

-

김태훈

30년 투자 경험! 실전 투자 가이드 제시

-

문주홍

대장주 집중! 포트폴리오 비중 투자로 투자 수익 극대화

-

정선호[강태공]

세력의 수익 구간! 그 타이밍을 공략 한다

-

황호준

시장이 흔들릴수록 오히려 기회가 보인다